Sử dụng dịch vụ AWS Inspector kiểm tra bảo mật EC2 Instance – Cuongquach.com | Bạn làm quen thử với dịch vụ AWS Inspector nhằm giúp quét và kiểm tra hệ thống trong máy chủ EC2 Instance có đang đối mặt với các lỗ hổng bảo mật nào hay không ?

Contents

AWS Inspector là gì ?

Với Amazon Inspector, bạn có thể tự động hoá việc thẩm định/kiểm tra (assessment) các vấn đề liên quan đến bảo mật hệ điều hành, ứng dụng cơ bản, kết nối mạng cơ bản,…

AWS Inspector sẽ giúp bạn phát hiện các vấn đề liên quan đến bảo mật dựa trên các bộ nguyên tắc do AWS cung cấp sẵn có để phân tích về tài nguyên AWS EC2 của bạn. Yêu cầu là bạn phải cài đặt một chương trình agent trên các máy chủ EC2 Instance. Chương trình Agent này sẽ giám sát thu thập các hành vi của EC2 Instance như mạng, file system, tiến trình hoạt động, file cấu hình … (telemetry).

Sau đó gửi các dữ liệu thu thập về dịch vụ AWS Inspector để so sánh với các bộ rule bảo mật do AWS cung cấp. Từ đó bạn sẽ có được các báo cáo (report) về các vấn đề bảo mật được tìm thấy (finding) đối với từng EC2 Instance. Amazon Inspector hỗ trợ EC2 Linux Instance và cả Windows Instance.

Công việc của bạn lúc này là lựa chọn các finding mà bạn cảm thấy phù hợp cần xử lý để fix các vấn đề bảo mật.

Nhớ kiểm tra danh sách AWS Region đã hỗ trợ dịch vụ AWS Inspector nhé : LINK

Lab cấu hình sử dụng dịch vụ AWS Inspector

1. Khởi tạo EC2 Instance

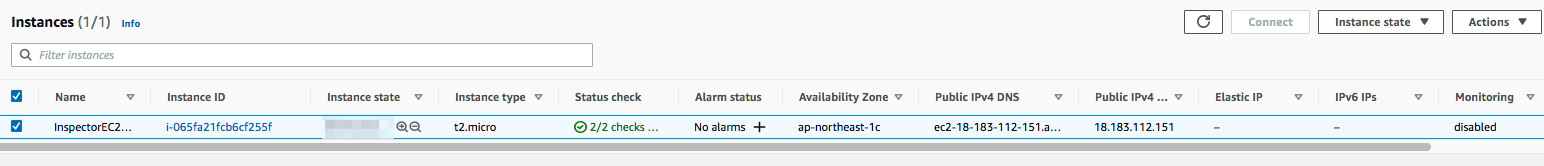

Bạn khởi tạo một máy chủ EC2 Linux Instance để làm đối tượng cho dịch vụ AWS Inspector kiểm tra nhé.

Lưu ý:

- Bạn nên đánh tag định danh cho EC2 Instance như

Namehoặc các tag quản lý phù hợp theo nhu cầu quản trị.

2. Cài đặt Inspector Agent trên Linux Instance

Bạn login vào máy chủ EC2 Instance vừa mới tạo và tiến hành cài đặt Inspector Agent trên Linux Instance.

# cd /opt/ # wget https://inspector-agent.amazonaws.com/linux/latest/install # sudo bash install

Kiểm tra trạng thái dịch vụ AWS Inspector Agent trên EC2 Linux Instance.

# sudo /opt/aws/awsagent/bin/awsagent status Configuration file path : /opt/aws/awsagent/etc/agent.cfg Configuration status : Proxy In Use: false Agent version : 1.1.1677.0 System release : Amazon Linux release 2 (Karoo) - 4.14.225-168.357.amzn2.x86_64 Daemon : true Max queue size : 157286400 Log File : Msgs log max size : 33554432 Groups : false Users : false CodeModules : false InstanceMetaData : false PackageInfo : false NetworkInterfaces : false Terminals : false ... ...

Nếu EC2 Linux instance của bạn chạy trong mạng private thì bạn cần cài đặt thêm VPC Endpoint cho AWS Inspector hoặc cấu hình ProxyHTTP cho AWS Inspector Agent kết nối đến API AWS.

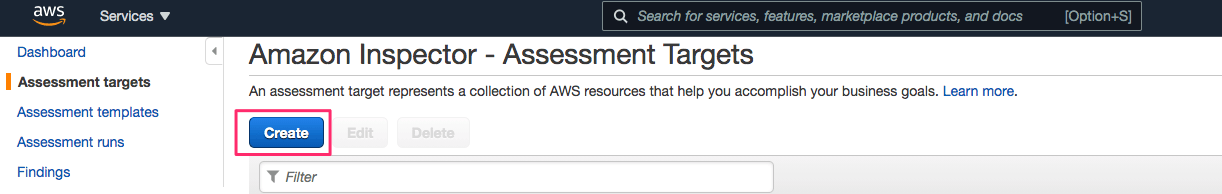

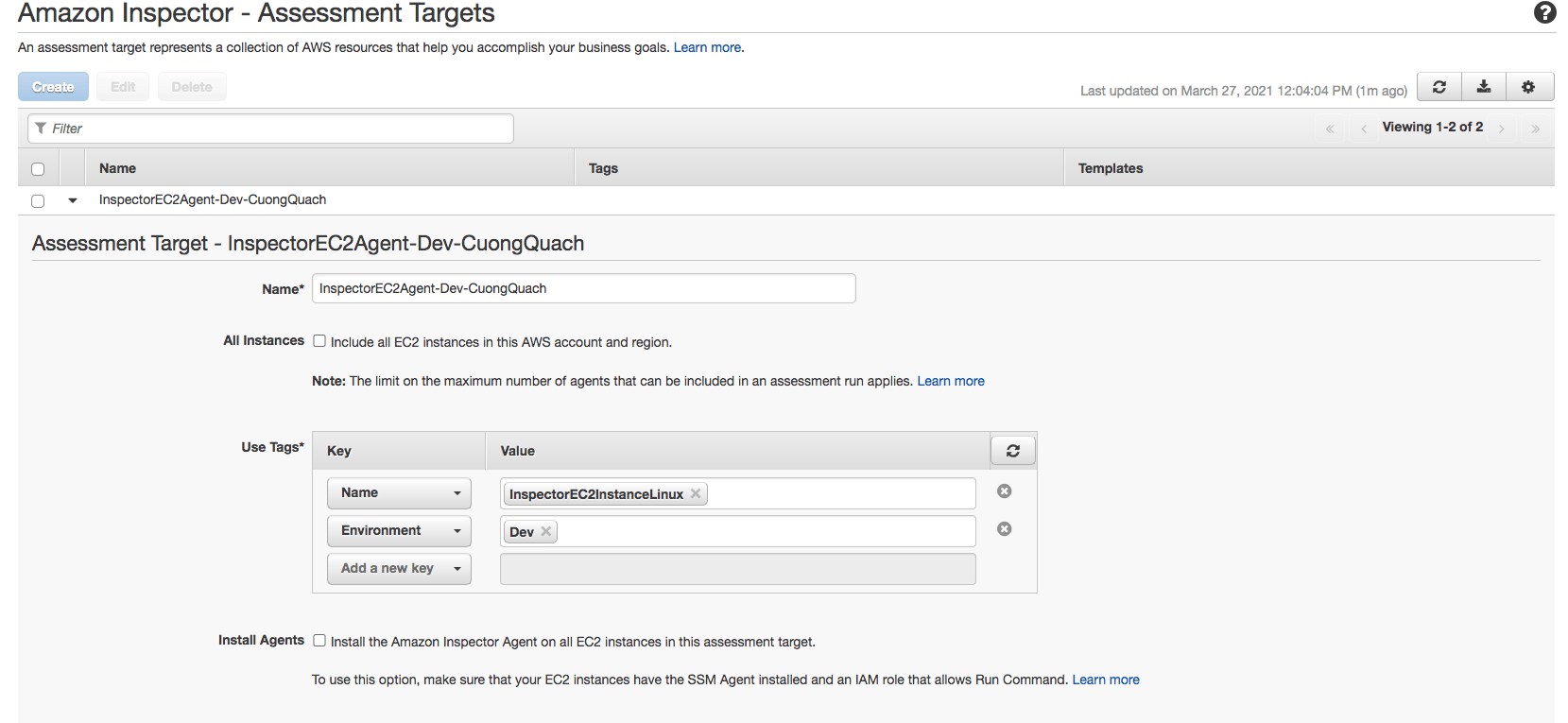

3. Thiết lập Assessment Target

Mở console Amazon Inspector , chọn Assessment Target. Chọn những thông tin với Tag đã được đánh cho các EC2 Instance nhằm mục đích quản lý. Assessment Target sẽ quản lý các đối tượng máy chủ EC2 sẽ được quét và đánh giá thông qua tag.

Một số thiết lập cần lưu ý:

- Name: Tên của Assessment Target

- Use tag: AWS Inspector sẽ lọc các EC2 Instance có tag tên và giá trị tương ứng.

- Install Agents: Bỏ stick chọn “Install Agent” vì chúng ta đã cài đặt AWS Inspector Agent ở bước 2.

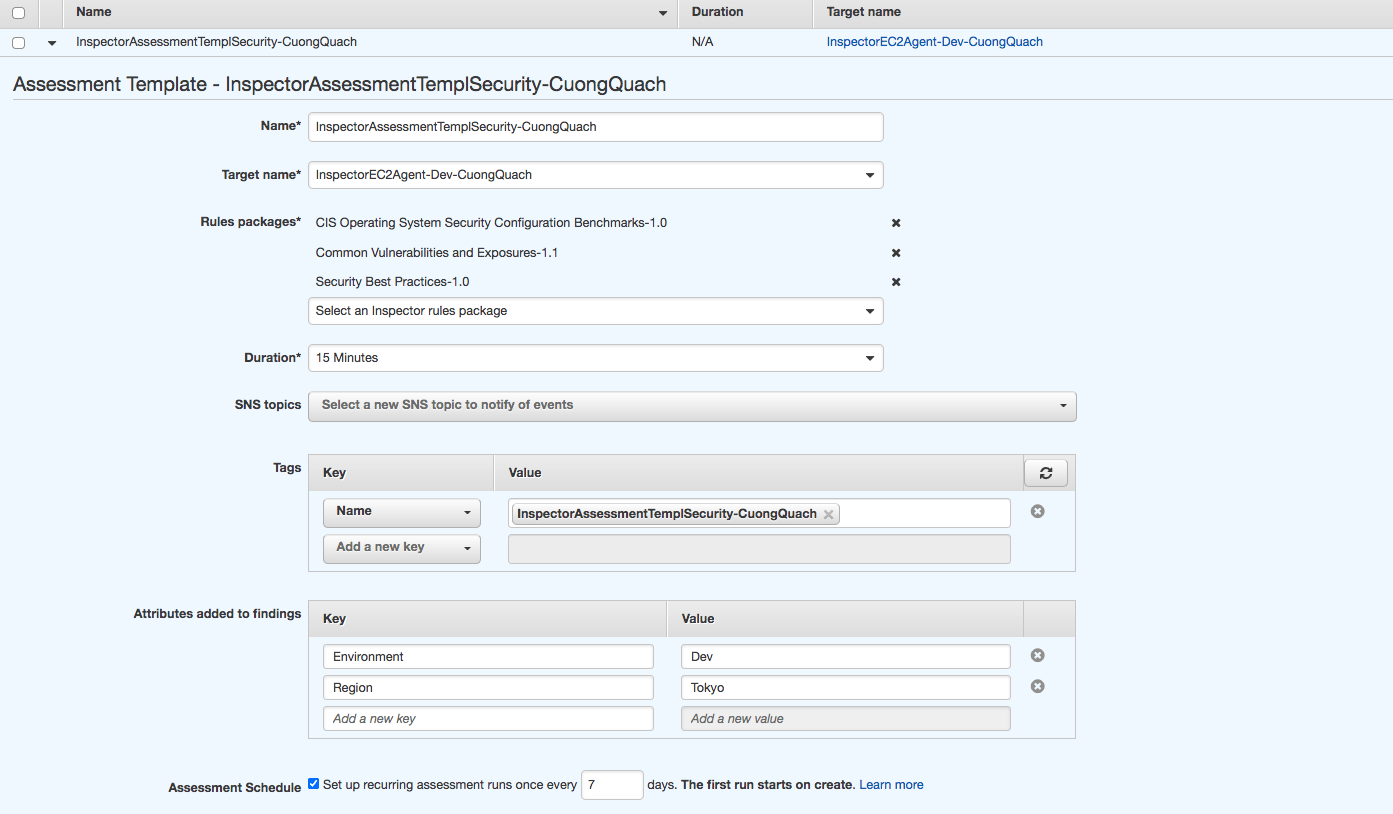

4. Thiết lập Assessment template

Kế đến chúng ta khởi tạo Assessment Template, quy định các nội dung sẽ thực hiện quét và thẩm định những vấn đề liên quan đến bảo mật dựa trên những bộ tiêu chuẩn AWS cung cấp hoặc bên thứ 3.

Một số thiết lập cần lưu ý:

- Name: tên của Assessment Template

- Target Name: Chọn đối tượng

Assessment Targetmà bạn mong muốn Inspector scan và thẩm định kiểm tra. - Các bộ Rule bạn mong muốn áp dụng để scan và thẩm định :

+ Network Reachability: phân tích các cấu hình mạng liên quan đến EC2 Instance có khả năng lộ các lỗ hổng ra ngoài.

+ Common vulnerabilities and exposures : bộ rule này sẽ giúp xác định kiểm tra xem EC2 Instance OS của bạn có bị dính các CVE phổ biến tạo lỗ hổng khai thác cho kẻ xấu không ?

+ Center for Internet Security (CIS) Benchmarks : là bộ tiêu chuẩn chương trình CIS Security Benchmark.

+ Security best practices for Amazon Inspector : các best practices mà AWS Inspector đề xuất cho hệ điều hành của bạn như (linux): không cho root đăng nhập, quản lý độ dài password, SSH v2, kích hoạt DEP,..

– Danh sách các Hệ Điều Hành mà AWS hỗ trợ với các bộ Rule tương ứng: LINK - Duration: thời gian Assessment chạy.

- SNS Topic: nếu bạn muốn nhận thông báo về các sự kiện chạy

Assessment Template. Mình chưa có nhu cầu trong bài lab, nên bỏ trống. - Tags: tag này là dùng quản lý cho

Assessment Templatethôi. - Attribute added to findings: một số thông tin mà bạn muốn đính kèm vào các

findingmà Inspector tìm thấy. - Assessment Schedule: bạn muốn lập lịch chạy tuần tự thời gian như thế nào.

5. Khởi chạy Assessment Template

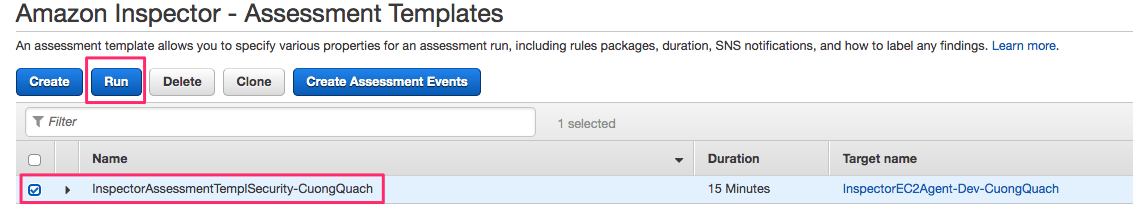

Giờ bạn sẽ chọn Assessment Templates mà bạn muốn sử dụng với đối tượng EC2 Target mà bạn cần scan và thẩm định, rồi ấn “Run” để chạy.

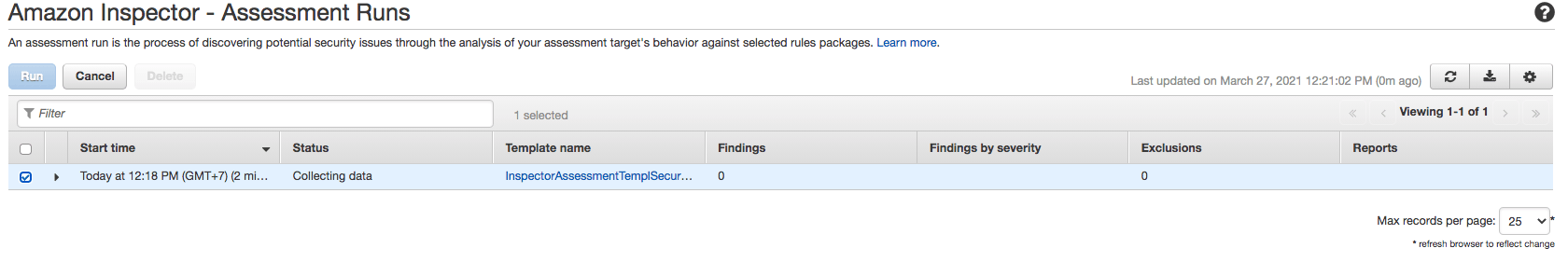

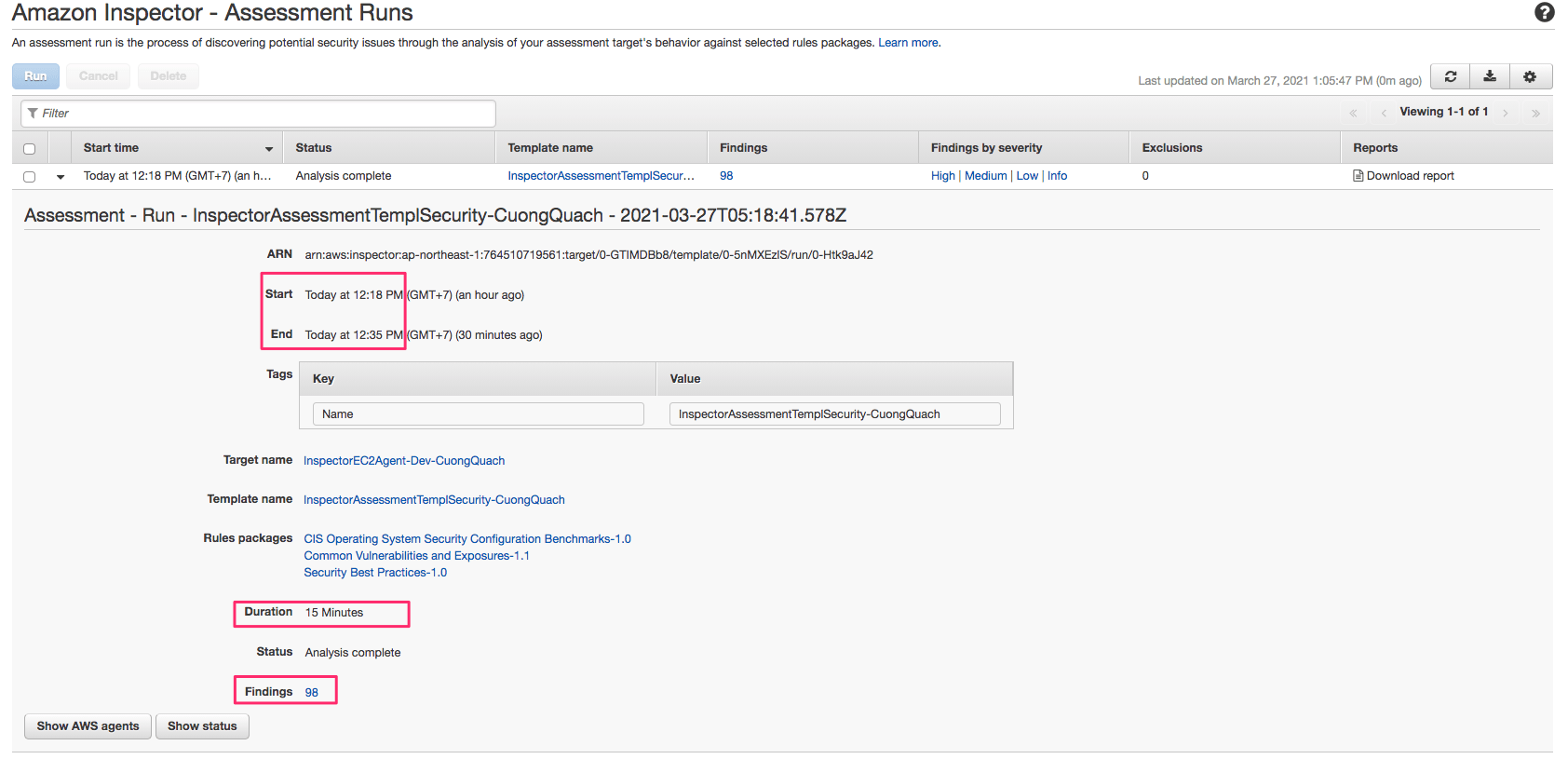

Assessment Run sẽ chạy trong 15′ theo phần cấu hình Duration.

Sau khi chạy xong, bạn sẽ nhận được kết quả về các finding tương ứng EC2 Linux Instance trong Target những vấn đề mà Inspector tìm thấy dựa theo bộ tiêu chuẩn Rule đã cấu hình trong Template.

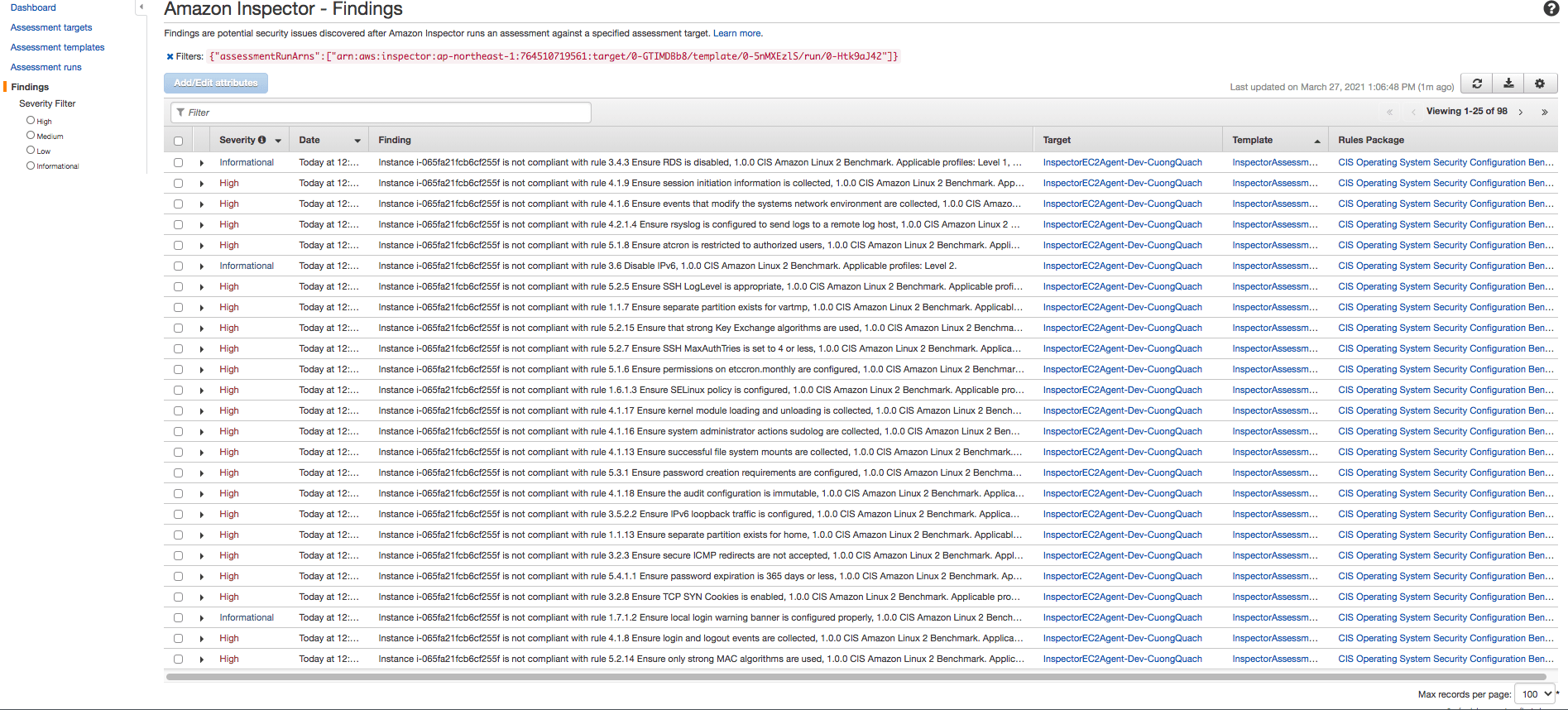

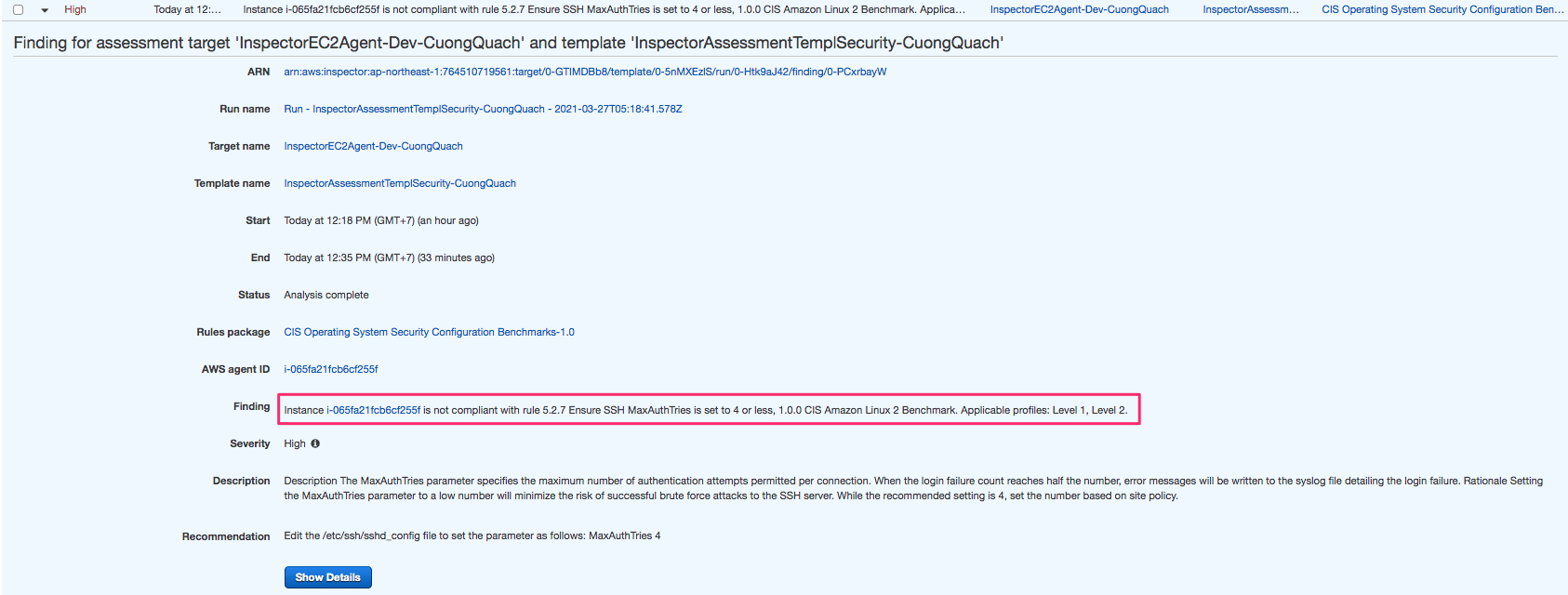

Bạn bấm vào để xem danh sách các findings. Finding là gì ? một finding là một vấn đề tiềm tàng về lỗ hổng bảo mật được tìm thấy trong suốt quá trình Inspector quét và kiểm tra các đối tượng EC2 Instance.

Bấm vào chi tiết 1 finding.

Lúc này bạn đã có đầy đủ danh sách các vấn đề mà Inspector thẩm định rằng cần thay đổi/review lại để cấu hình nâng cao cải thiện tính năng bảo mật hơn. Bạn đã có thể bắt tay vào để xử lý chúng rồi, tiết kiệm nhiều thời gian hơn.

Nguồn: https://cuongquach.com/

![[AWS] Tìm hiểu hình thức lưu trữ dữ liệu AWS EC2: Instance Store Storage instance store aws ec2](https://cuongquach.com/wp-content/uploads/2018/03/hinh-thuc-luu-tru-du-lieu-aws-ec2-instance-store-100x70.jpg)