Contents

CTF Writeup “hackertest.net” Level 1 – 6

Site : http://www.hackertest.net/

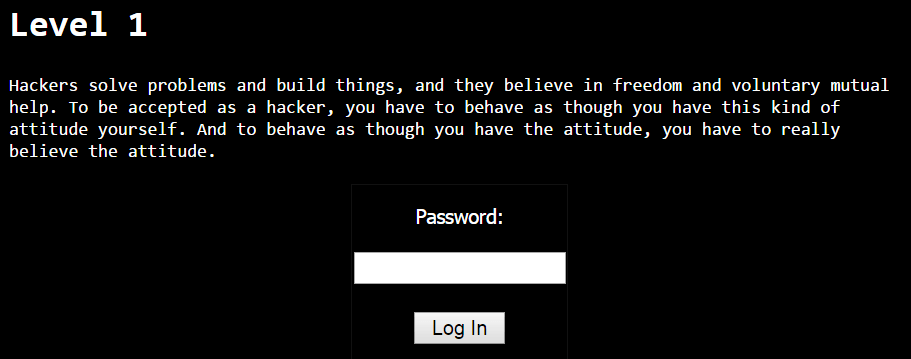

Level 1

Link : http://www.hackertest.net/

Giao diện xuất hiện :

– View source code .html level 1, xem có thông tin gì không, thì thấy ở phần form nhập mật khẩu có gọi 1 hàm javascript check().

Password:

– Kiếm hàm javascript check() trong source luôn thì thấy giá trị biến a=”null” và có 1 điều kiện kiểm tra giá trị tương ứng là ta đã tìm ra password để nhập rồi.

-> Flag = null

————

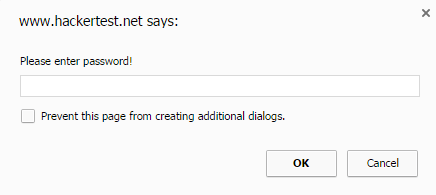

Level 2

Link : http://www.hackertest.net/null.htm

Giao diện xuất hiện :

– Xuất popup javascript yêu cầu nhập mật khẩu.

– Phần này có khả năng liên quan đến source code javascript, view source .html xem thế nào thì phát hiện có đoạn code sau :

- Ta thấy giá trị "alink" đã được gán giá trị hexa màu #000000 , ở dưới biến pw đã được gán bằng giá trị màu sắc alink đang quy định.

-> Flag = #000000

---------------

Level 4

- Ở level này thì ta sẽ được yêu cầu chuyển tiếp qua level 5. Có lẽ nội dung phần 4 đã không còn sử dụng phục vụ trò chơi.

-----------------

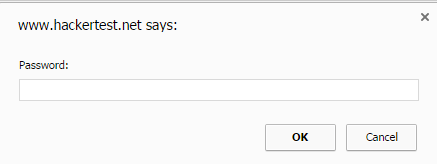

Level 5

Link : http://www.hackertest.net/sdrawkcab.htm

Giao diện xuất hiện :

- Xuất popup javascript yêu cầu nhập mật khẩu.

- Từ level 4, ta bị redirect sang level 5 có đường link : http://www.hackertest.net/sdrawkcab.htm

- Xem source code .html của trang này, có đoạn sau :

- Biến pass được so sánh với 1 chuỗi cụ thể "SAvE-as hELpS a lOt".

-> Flag = SAvE-as hELpS a lOt

----------------------

Level 6

Link : http://www.hackertest.net/save_as.htm

Giao diện xuất hiện :

- Xuất popup javascript yêu cầu nhập mật khẩu.

- View source save_as.htm, có nội dung code yêu cầu tải file javascript "psswd.js"

Level 6

- Download file psswd.js về view code : http://www.hackertest.net/psswd.js

-> Flag = hackertestz

![[Ebook] Windows Azure Platform 2nd edition – Tejaswi Redkar – Download PDF Windows Azure Platform 2nd edition cover ebook](https://cuongquach.com/wp-content/uploads/2017/02/Windows_Azure_Platform__2nd_Edition-140x140.png)